Whonix es un sistema operativo que tiene todo lo que un hacker o activista puede soñar para disfrutar del anonimato, está basado en una distro linuxera de las ilustres, como es Debian, con privacidad garantizada en todas sus aplicaciones mediante TOR y se instala en maquinas virtuales, para además no dejar huellas en tu equipo.

Como ya os comenté en otra ocasión, Whonix utiliza una arquitectura única basada en la seguridad por aislamiento, mediante dos máquinas virtuales: una que se ejecuta en un servidor proxy TOR, que actúa como una puerta de enlace (gateway) y otra dirige una estación de trabajo Whonix (workstation), en una red completamente aislada, libre de malwares y filtrados de información DNS (a salvo incluso de los ojos de nuestro ISP), en la que solo las conexiones a través de TOR son posibles.

Esta nueva versión de Whonix 8 tiene como principal novedad el que ya no estará basada en Debian Stable, en su lugar utilizará Debian Testing, también se desactivan las actualizaciones automáticas de los paquetes de Debian, quedando a elección del usuario la activación o no del repositorio de Whonix en su primera instalación (en algunos casos como comprenderéis toda paranoia es poca 🙂 ), se simplifica la instalación de Torchat (eso sería como utilizar TOR sobre TOR) y también se eliminan Apper (si! lo habéis adivinado, tenemos a KDE como entorno de escritorio) y también a Synaptic de la instalación inicial, ya que ambos estaban dando demasiados fallos, de todas maneras siguen disponibles en los repositorios.

Estas son solo algunas novedades, podéis encontrar más en las notas de lanzamiento

Instalacion

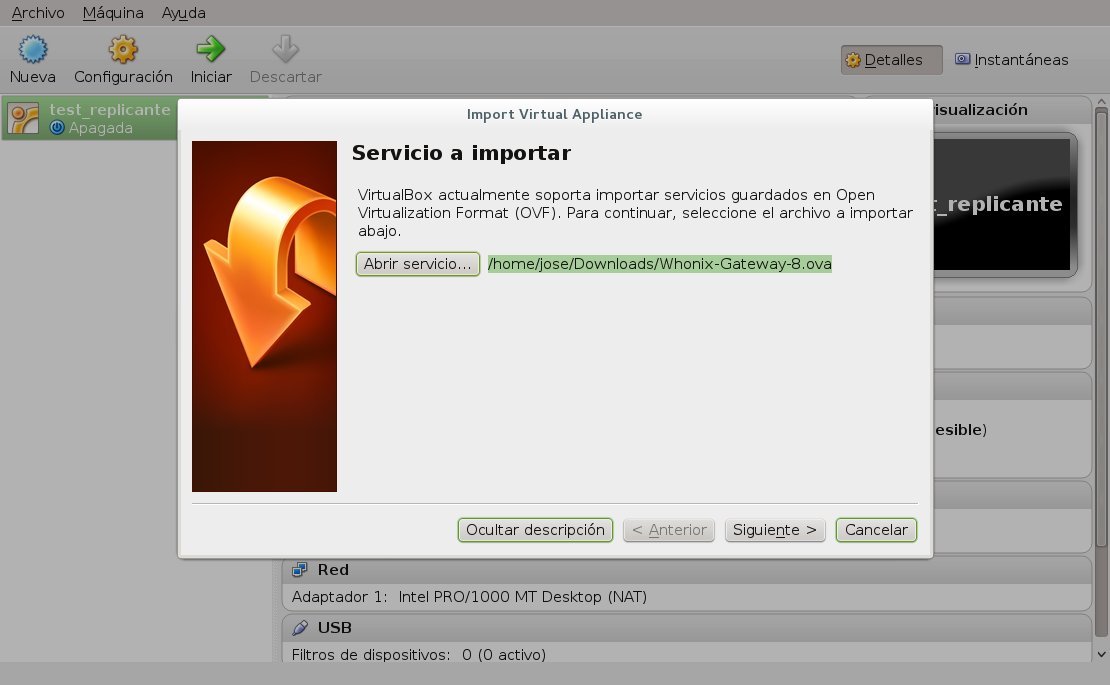

En cuanto a la instalación vamos a recordar como se hace en VirtualBox:

- Se supone que hemos descargado Whonix Gateway (1.2 GB) y Whonix WorkStation (1.3). Así que lanzamos VirtualBox, nos dirigimos a archivo > importar servicio y seleccionamos el archivo Whonix_Gateway-8.ova

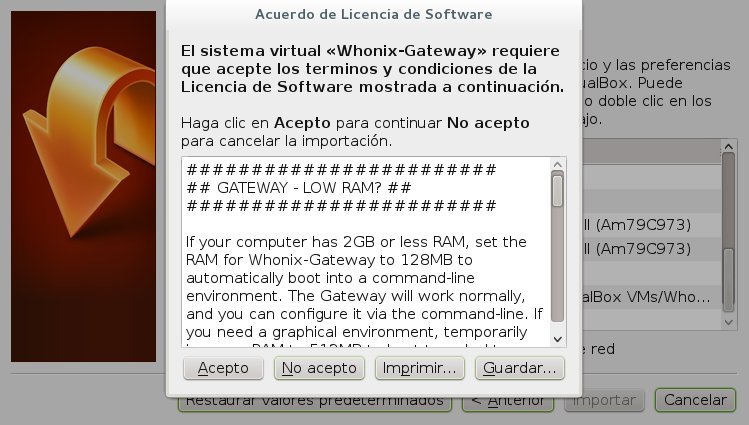

- Aceptamos el acuerdo de licencia y completamos la acción de importar.

- Ahora hacemos lo mismo con el otro archivo descargado: Whonix-Workstation8.ova

- Aceptamos el acuerdo de licencia y esperamos pacientemente que acabe el proceso de importación

- Ya hemos hecho lo más difícil, es el momento de iniciar las dos máquinas virtuales que hemos creado

- Esperamos unos minutos y ya nos encontramos con KDE 4.8.4 y la pantalla inicial de bienvenida y sincronización de Whonix Gateway

y Whonix Workstation. En ambas maquinas deberemos hacer algunas configuraciones automáticas de repositorios y red TOR, siguiendo el asistente.

Después tan solo es cuestión de ponerse a experimentar, y lanzar unas cuantas aplicaciones, para ver si realmente cumple su función. Pero esa parte amigos, ya os la voy a dejar a vosotros…

Mil felicitaciones por tus aportes informativos…. Saludos desde Venezuela.

Muchas gracias anger.

Saludos desde España y gracias a ti por pasarte y comentar.

Siempre que comento en su blog no me canso de elogiar la gran calidad de sus artículos. Pero entremos en tema , usted ya instaló Whonix , nos puede comentar un poco más en detalle las herramientas más avanzadas que trae y si funcionan( análisis forense, Metasploit ,Hacking con SSH, vulnerabilidad para redes inalámbricas y un largo etcétera), por qué las básicas es lógico que las traiga.

Whonix no es una distro ofensiva de hacking, al estilo de Kali o Bugtraq. En ella aparte de los programas típicos de KDE (como KGPG), vas a encontrar el navegador TOR, xchat, también un programa para eliminar metadatos de archivos; como ves todo relacionado con navegar de forma anónima en internet.

Eso si, tienes acceso a todas las herramientas que estén disponibles para debian testing, porque más que una derivada, realmente es un debian configurado para que todas las aplicaciones se ejecuten anónimas y por tanto es totalmente compatible con sus repositorios.

En cuanto a la calidad de los artículos los hay mejores y peores, pero lo que siempre intento transmitir es el entusiasmo que siento, cuando pruebo una nueva distribución o programa, o encuentro un tip para resolver cualquier problema. Las veces que he hecho un post porque «tocaba» y era noticia, siempre me ha llevado bastante más tiempo y he acabado con una sensación como de insatisfacción.

Además desde que empecé a escribir, las visitas siempre han ido en aumento y eso siempre anima a continuar blogueando 🙂

Así que Felipe muchas gracias por seguir el blog e intentaré no defraudarte con mis próximos post 😉

Excelente Aporte, muchas gracias por la información!

Gracias a ti Michael23 por comentar!

Excelente artículo, Tann, como de costumbre. Gracias por compartir.

De nada amigo. Un placer!

Pingback: Whonix 8: el sistema operativo para ser totalmente anónimo

Es la primera vez que un artículo me convence para probar como van las máquinas virtuales en mi computadora 🙂

No será la primera vez que uso TOR pero será la primera vez que lo uso de esta forma.

No suelo usar KDE desde hace casi 20 años, pero probaré la distribución tal y como viene.

En cuanto a Debian… la verdad es que de una u otra forma la vengo utilizando desde siempre, al lado de Slackware, claro 🙂

Gracias por la recomendación y las descripciones.

Espero no tener grandes problemas.

Saludos.

¿No se puede ejecutar sobre Windows?

es broma ¿no?

Pingback: Hay un sábado de común denominadores | SurSiendo Blog

Buenas tardes tannhausser,

Podrías indicar ¿qué diferencias o mejoras tiene en comparación con Tails?

Gracias.

Un saludo.

Las dos excelentes, pero podríamos decir (resumiendo mucho) en el caso muy improbable que tu equipo GNU/Linux estuviera comprometido con un rootkit con el sistema de gateway y aislamiento de whonix, permanecerías inmune, a la hora de navegar de forma anónima.

En la propia página de whonix tiene una comparativa muy extensa y objetiva, con otras distros similares:

https://www.whonix.org/wiki/Comparison_with_Others

Saludos y gracias por comentar!

Una cosa, que alguno puede ser un poco melón: no descarguen y ejecuten la máquina virtual sobre la misma IP. Porque las descargas te las pueden estar monitorizando, así que esto da pie a que se relacionen datos y den contigo, por mucho que uses TOR. Y no usen cuentas no creadas bajo TOR en la máquina virtual, porque te pueden hacer lo mismo.

hola, no me funciona internet cuando lo pongo, tengo que decir que yo no soy informático ni nada, he sigo los pasos según me dices, pero no consigo entrar en internet

Hola @andres fíjate si seguiste los pasos del asistente inicial en ambas máquinas virtuales para establecer la conexión.

@andres completando un poco lo anterior, la conexión a Tor se hace a través de Whonix-Gateway. Seguramente el problema viene de una falta de configuración en esa máquina.

hola tannhausser, no conocía este Whonix. he instalado muchos sistemas en Virtualbox, pero nunca había visto esta forma de instalación.

habrá que probarlo, aunque ya tengo mi Debian testing torizado…XD.

saludos.

Pingback: Disponible Whonix 8: el sistema operativo para ...

Pingback: Whonix 8: el sistema operativo para ser totalmente anónimo | morruloboestepario

Pena que no dejen los archivos para montarlo en otras máquinas virtuales, ya tengo el VMware y me da pereza el meter ahora el Virtua Box. Ainss! 😉

Me respondo a mi mismo, gracias a la comparativa entre los distintos OS, veo el estado del desarrollo para VM y que debido a no que no es codigo libre no se recomienda.

mucho anonimato pero las cookies que no falten

Me ha gustado.. gracias por la información¡

De nada!.

Gracias a ti por comentar!

Buenas noches tannhausser,

Buen articulo para los que se inician en el anonimato…

Has llegado a realizarlo con con PC’s, uno para el gateway y otro con la workstation ?

Hace tiempo que lo intente y tuve bastantes problemas

Salud

Pues nunca se me ocurrió…estoy curioso por saber como intentaste conectar las las dos máquinas virtuales

Saludos!

Muy buena información. Gracias por compartir

De nada amigo!

Gracias a ti por pasarte y comentar!

Pingback: Whonix 11: excelente sistema para el anonimato en internet | ItaSeg

Hola, buen aporte.

Ya ha pasado mucho desde el último comentario y no se su aun estara operativo el tema, pero lo intentaré. El caso es que tengo una duda que no consigo configurar. Empiezo diciendo que no soy ningún experto en informática ni nada por el estilo, más vien un autodidacta que hace unos 7 años apenas sabía como encender un ordenador, empecé con lo típico Wxp, vista y 7, en un par de años me aburrí de de tanto crack o $, para todo y me tiré a la piscina con linux, Mint, Ubuntu y cómo no, con Kali, con el que me he quedado prendado los últimos 3 años. Bueno te explico la duda antes que salgas corriendo…

Describo mi banco de pruevas primero. Un Kali linux como host configurado con tor y privoxy. En /root una VB con W8 y en /home otra VB con una máquina Whonix y otra con Kali configurada a Whonix, ejerciendo como de Whonix Work, para disponer de las herramientas de pent.

Bueno mi duda es a la hora construir los exploits para que me los devuelva a mi puerto de escucha dentro de mi kali montado en VB de /home. La duda que tengo en sí, es que a la hora de crear un Payload en «set LHOST Y LPORT» para dejarlo en escucha, cúal habría de ser? la del host o de la VB? Lo he probado todo, pero W8 lo detecta como virus incluso con todo desactivado.

Me he quedado clavado aquí y no consigo adelantar desde hace semanas. Siento molestarte con algo que seguramente para ti ha de ser absurdo, pero repito, no dispongo de ayuda ni de nadie con quien compartir ideas, así que avanzo lento, pero persisto.

De antemano te agradecería cualquier tipo de orientación.

Saludos.

Hola @Darkdac Me parece que estimas en demasiado mis conocimientos y no creo que te sea de demasiada ayuda en este caso…pero así en principio diría que la IP y puerto sobre la que tienes que «colocar» el payload es el de la máquina virtual.

Es posible que la configuración de tor sobre esa kali virtual configurada a lo whonix trastoque un poco todo el tema de la ips internas y el firewall de windows lo detecte como una amenaza.

Quizás probando a realizar el ataque con o sin tor configurado saldrías de dudas…

Un saludo!

En qué mejora este SO a Tails, sin entrar que Tails es Live.

Aquí nos hablan de los problema que pudieran haber en cuanto a seguridad al usar máquinas virtuales, no sé si eso lo han considerado en Whonix:

https://tails.boum.org/doc/advanced_topics/virtualization/index.en.html#index1h1

También entiendo que da igual que el host sea Win o Linux para tener el guest Whonix, pues no debería afectar en nada.

Muy buen blog.

Aquí tienes una comparativa de ambos sistemas (también aparece qubesOS), lo hace la gente de whonix pero es bastante imparcial

https://www.whonix.org/wiki/Comparison_with_Others

Un saludo y gracias por seguir el blog

Basicamente en la posibilidad de tener instalado el sistema, lo que te da más juego a la hora de hacer configuraciones o análisis, utilizar diferentes equipos (uno para workstation y otro para gateway) o incluso combinarlo con otras distros orientadas a la seguridad como QubeOS.

Yo no diría ni que mejora ni empeora, son para necesidades diferentes. Por ejemplo Tails tiene la ventaja de que es más fácil echarlo a andar, deja menos huellas por el borrado de RAM y no tienes que preocuparte de un acceso físico de terceros a tu instalación como podría pasar en Whonix (aunque esto utilizando un buen cifrado se soluciona)