Sigue el desarrollo de la que será la versión estable de Pentoo 2015, una distribución derivada directa de Gentoo para aficionados a la seguridad informática y las pruebas de penetración, que se puede ejecutar en modo live y que se nos presenta con entorno de escritorio Xfce.

Está siendo un parto un poco largo el de esta edición 2015 –a principios de año ya andábamos con eso–, pero versiones candidatas mediante, vamos viendo que la distro evoluciona y realiza algunos avances, como el que nos trae la RC 4.6, con novedades en su sencillo instalador que ahora es más modular y mejoras generales en el comportamiento de la distro, al haber eliminado varios bugs existentes.

Si ejecutamos la distro en modo live podemos elegir entre ejecutar una versión con verificación de ISO o sin ella –más rápida esta segunda– y después de iniciados los servicios del sistema –al ser derivada de Gentoo disponemos de un sistema de inicio diferente a systemd; en este caso la versión 0.18.3 de OpenRC–, hasta llegar a una pantalla donde nos da la opción de levantar la red, algunos consejos para guardar los cambios en modo live y como arrancar el sistema de forma gráfica.

El Arsenal de Pentoo

La disponibilidad de programas no ha variado demasiado respecto a ediciones anteriores, repartidos en las siguientes categorías:

- Analizadores: donde nos encontramos una gran variedad de sniffers (wireshark, Tcpdump, EtherApe…) y una impresionante cantidad de herramientas para comprometer IPv6

- Bluetooth: programas para auditar sistemas en ambientes bluetooth

- Cracker/fuerza bruta: Hydra, John, Medusa,…

- Bases de datos: Mssql, Mysql, Oracle, Sqlibf, Sqlmap, sqlitebrowser

- Exploit: incluye programas como Armitage, Yersinia, Beef, Metasploit, W3af, Beef, Inguma

- Footprints: en esta categoría incluye aplicaciones con las que podemos obtener información sobre DNS, sistemas operativos, geolocalización, HTTP, correo electrónico.

- Forenses: incluye programas con las que podemos recuperar datos borrados de discos duros (testdisk, foremost, Sleuth Kit, ddrescue, etc..), análisis de sistemas de ficheros (autopsy), recuperación PDFs, analisis de cifrado Xor (Xor-analyze),

- Forging: desde herramientas para cambiar nuestra dirección MAC (macchanger), herramientas para crear y enviar paquetes TCP/IP como Hping 3 o programas para inyectar paquetes como Nemesis y Fragrouter.

- Fuzzers: son programas especialmente diseñados para descubrir fallos de seguridad en software, redes o sistemas operativos como Bed, Peach, Smudge, Furzzer-server, etc..

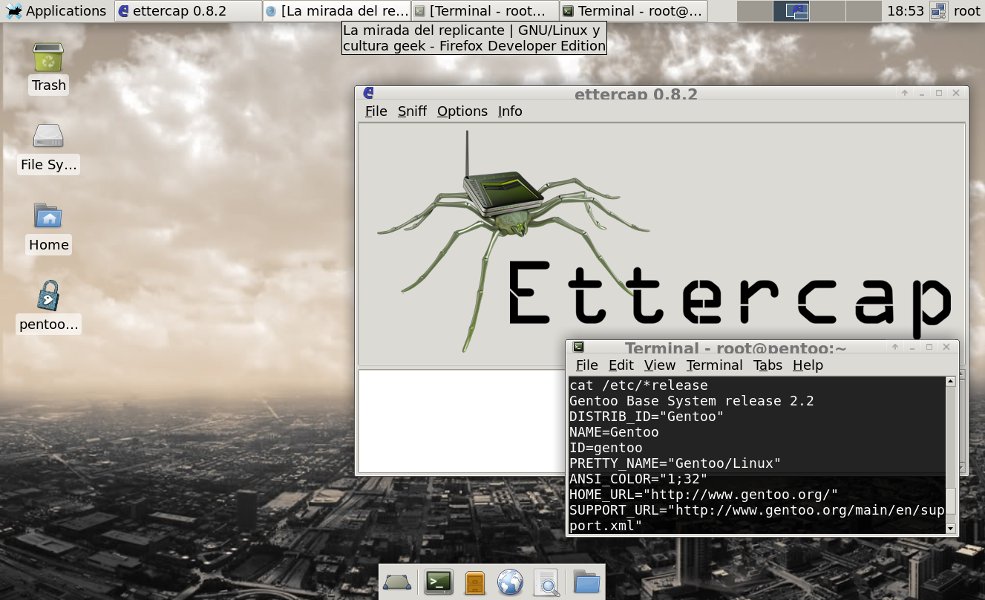

- MITM: las típicas aplicaciones para realizar ataques en man-in-the-middle

- Misc: una miscelánea de aplicaciones para diferentes usos como pueden ser: Snort, Whois, Stunnel, Dhcpcd, Vncviewer

- Móvil: herramientas para hacer Jailbreak a cualquier Idevice, ingeniería inversa de aplicaciones android (Apktool), decompilar Java, analizar sistemas iOS, etc..

- Proxy: herramientas para auditar seguridad como Burpsuite o Ratproxy se combinan en esta categoría con otras como Vidalia, o Proxychains que nos facilitan establecer conexiones a través de la red Tor u otras como Tsocks que permiten gesionar proxys socks.

- RCE: programas para realizar ingeniería inversa (por ej Radare2) así como diversos depuradores (debugger) como Metasm, Ltrace, Radare2, etc…

- Radio: aplicaciones para decodificar y analizar señales de radio.

- SIP/VoIP: programas para auditar sistemas VoIP

- Scanner: Aquí nos encontramos herramientas como ike-scan que nos permite analizar la seguridad de sistemas IPsec VPN, escáneres SNMP (onesixtyone), además de otras más conocidas como Nmap o arachni.

- Wireless: incluye todo lo necesario para atacar este tipo de redes, al igual que en las anteriores categorías podemos mencionar alguno de los programas más conocidos: Aircrack-ng, Airsnort, Kismet, Wifite, Reaver.

Programas de uso genérico

Y si nos vamos a los programas de uso común además de Xfce 4.12 y el kernel 4.0.8, nos encontramos a Thunar 1.6.10 como gestor de archivos, gedit y leafpad como editores de texto, varios programas para desarrolladores como Android SDK o una herramienta de sandbox que nos permite crear ambientes seguros, la suite ofimática LibreOffice 5.0.3.2, Firefox es el navegador por defecto (Chromium también anda por ahí) y de gestionar los correos electrónicos se encarga Thunderbird.

Las herramientas de seguridad de Pentoo disponibles en Gentoo

Los usuarios de Gentoo y derivadas como Sabayon o Calculate Linux, pueden instalar las herramientas de Pentoo sobre su sistema mediante un overlay (repositorio no oficial con paquetes ebuilds adicionales):

layman -L layman -a pentoo

Descargar Pentoo RC 4.6

Tenéis el anuncio del lanzamiento en el blog de Pentoo, y podéis descargar su última versión RC4.6 desde está pagina, en arquitecturas de 32 y 64 bits, con opcion «hardened» incluida (provee seguridad adicional al kernel mediante grsecurity y diversos parches).

Vía | Softpedia

Excelente Noticia.!!!

Me dan muchas ganas de utilizarlo en mi trabajo para auditar la red que tenemos :D.

No la he usado. Siempre me he manejado mas con BackBox y con Kali (cosas de mi trabajo, tampoco es que soy el super hacker del siglo). En algun momento le daré su oportunidad.